活発化・巧妙化するサイバー攻撃に対し、複数組織による協調防衛プラットフォーム実現をめざす

2022年3月10日

株式会社日立製作所

日立は、慶應義塾大学(以下、慶應大学)および中部電力株式会社(以下、中部電力)と共同で、サイバー攻撃を受けた際に、機密性を保ちながら、対策情報を他組織の専門家と迅速に共有可能な技術を開発しました。本技術により、インシデント対策を、複数の組織で協調しながら効果的・効率的に進めることができ、サイバー攻撃の被害を最小限に抑えられます。

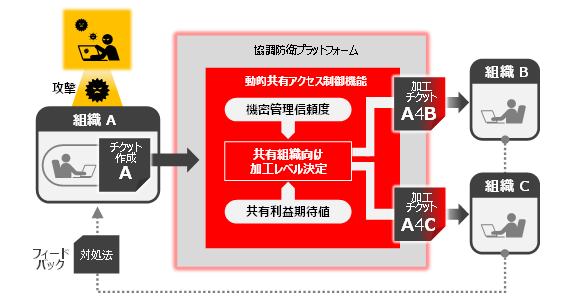

本技術において、攻撃を受けた組織は、対策状況を記載したインシデントチケット(以下、チケット)を作成し、協調防衛に参加する組織に通知します。従来は、このチケットから秘匿すべき情報を除去するのに時間を要し、対策終了後にその内容が通知されることが一般的で、十分な協調効果が得られませんでした。そこで本技術では、参加者毎に、機密管理の信頼度や、チケットを送付することで自組織が得られる利益の期待値に基づき、チケットの記載内容を加工する仕組み(動的共有アクセス制御機能)を開発しました。本技術を活用し、攻撃への対処実績がある相手組織にチケットを共有し、有用なフィードバックを得ることで、自組織の攻撃対処を円滑に進めることが可能になります。

日立は2021年3月に他組織と連携して攻撃の検知精度を高める技術を発表しました。今後は、インシデント対策共有技術を統合した協調防衛プラットフォームの社会実装を進め、安心・安全なデジタル社会の実現に貢献していきます。

なお、本内容は、2017年4月から日立、慶應大学、中部電力が取り組んできた共同研究および「分散型セキュリティオペレーション」構想の研究成果です。

図1 インシデント対策情報共有技術

近年のサイバー攻撃の活発化・巧妙化に伴い、自組織内の人員や知識では攻撃を受けた時の効果的な対策が困難になりつつあります。一方、他の組織でも同じ攻撃が同時に発生したり、過去に対策を実施済の場合があります。このため、攻撃を受けた際の対策を他組織と迅速に共有し、知識や経験をフィードバックしあいながら協調して防衛する仕組みづくりが望まれています。

日立と慶應大学は、2016年2月より、サイバー攻撃に対するセキュリティ運用管理や個人情報の安全性に関する共同研究を開始しました。さらに、2017年4月からは、IT系およびOT系のセキュリティオペレーションを長年実施してきた中部電力が加わることで、実証フィールド上でインシデント対策の向上に向けた研究開発を推進してきました。

このたび日立は、慶應大学および中部電力と共同で、攻撃への対策を記載したチケットを他組織と共有する際に、機密管理の信頼度や、共有で得られる自組織の利益の期待値を基に、開示可能な機微・機密情報の範囲を相手組織ごとに自動設定できる技術を開発しました。

本研究成果の一部は3月3日~5日に開催された第84回情報処理学会全国大会で発表しました。

本制御機能は図1に示すように、相手組織の機微・機密情報の取り扱いに対する信頼度、および共有により期待できる自組織の利益を定量化し、それらの値に応じて情報加工レベルを決定します。すなわち、上記信頼度および期待値が高い組織には、チケットの内容は無加工の状態で送付され、上記値が低い組織に対しては、IPアドレスやシステム構成情報など機微・機密情報が削除されたのちに相手と共有されます。情報加工レベルに従い機微・機密情報に匿名・抽象化処理を施すことで、安全性と効率性を兼ね備えた対策情報の共有が実現できます。ここで、上記信頼度は、相手組織のセキュリティ体制やセキュリティ担当者のスキル等に基づき決定されます。また、利益の期待値は、以下に説明する「チケット共有利益算出機能」により決定されます。

利益の期待値は、「同様の攻撃を受けている組織からは、有用なフィードバックを得られる可能性が高い」というモデルを用い、チケットに記載された攻撃者の識別子(攻撃元のIPアドレスや悪性ドメイン名、不審メールの内容など)を、相手組織で観測された攻撃の識別子と比較し、共通部分が多いほど自社が得られる利益の期待値が高いと判定します。ここで、攻撃識別子自体が機密性を伴うため、そのままの形では相手組織に開示できません。そこで本技術では秘匿暗号技術を用い、互いが持つ識別子の共通部分を、情報が暗号化された状態で特定します。具体的には、チケットに記載された攻撃識別子のうち、相手組織のセキュリティ・ネットワークログに記録がある識別子の割合を、利益の期待値として求めます。

【ご参考】過去のニュースリリースおよび研究トピックス