厳格なID検証プロセスに基づいたネットワークや

セキュリティでビジネスの革新や成長を担う、

新時代のITシステムの実現を強力にサポートします。

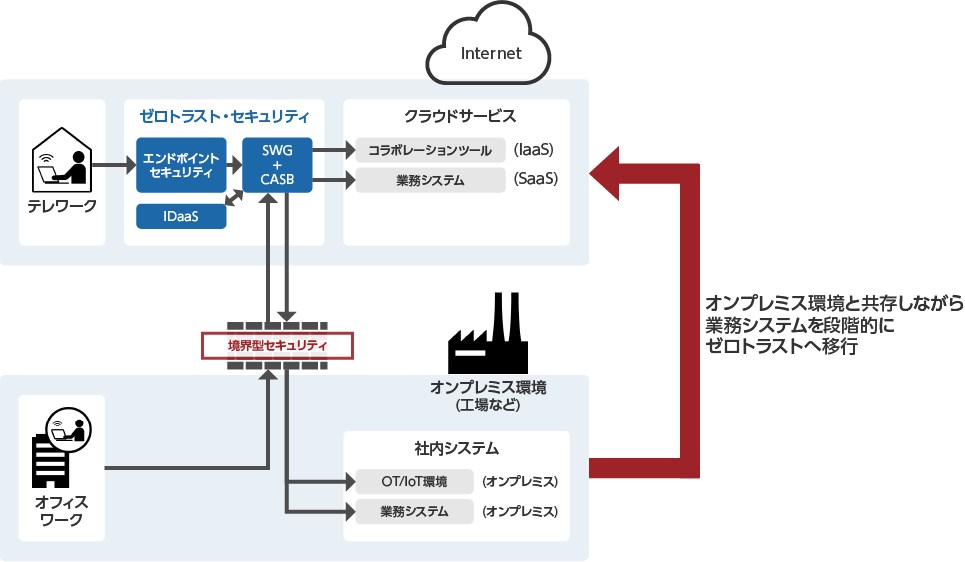

働き方改革やモダンワークスタイルへの対応が進む中、「ゼロトラスト・セキュリティ」が注目されています。ゼロトラスト・セキュリティとは、「社内は安全である」という前提で境界を守るセキュリティ対策ではなく、すべて信頼できない(ゼロトラスト)ことを前提とした、性悪説に基づいたセキュリティアプローチのことです。

クラウドやインターネットを前提としたオープンアーキテクチャーを導入する際、重要となるのがゼロトラスト・セキュリティです。

企業の

ネットワーク環境

の変化

ゼロトラスト環境では、クラウド、インターネット、エンドポイントの3層で対策が必要です。日立は、ゼロトラスト環境におけるリスクを5つのカテゴリに分類し、各種ソリューションを組み合わせてゼロトラスト・セキュリティを実現します。

![ゼロトラスト環境のリスクと対策の概要:[クラウド][カテゴリ①:アプリケーションセキュリティ・データ保護]リスク:・リスクのあるアプリケーションを利用しているか?。・社内データは保護されているか?。対策:・クラウド上のデータやインスタンスを保護。[インターネット(ゲートウェイ)][カテゴリ②:ネットワークセキュリティ]リスク:・不審な接続先にアクセスしていないか?。・権限のないアクセスを認めていないか?。対策:・クラウドゲートウェイでセキュリティ機能を提供。・動的なアクセス制御によるセキュアなリモートアクセス。[カテゴリ③:アカウント管理]リスク:・正しい相手またはデバイスから接続されているか?。対策:・オンプレミス/クラウドを問わず、シームレスにID管理/認証を実現。・多要素認証により、確実な本人認証を実現。[エンドポイント][カテゴリ④:エンドポイントセキュリティ]リスク:・セキュリティが担保されたデバイスから接続されているか?。対策:・デバイスを監視してマルウェアを検知。・マルウェア検知後のデバイス隔離/侵害調査。・BYOD(*画像の下に脚注)デバイスのセキュリティの確保。[クラウド、インターネット、エンドポイントの3層のネットワークの管理][カテゴリ⑤:クラウド可視化・セキュリティ監視]リスク:・社内コンプライアンスに沿った形でクラウドを利用しているか?。・クラウドの設定にセキュリティ上の問題は?。対策:・クラウドの利用状況、設定の可視化。・各種ログの可視化/分析を自動的に行う(相関分析、振る舞い検知)とセキュリティ監視。](/products/it/security/solution/cyber-security/zero-trust/image/img_zero-trust_01.png)

日立は、ゼロトラスト・セキュリティ導入の経験やノウハウを活用し、お客さまの事業計画に適したゼロトラスト・セキュリティの実現を強力にサポートします。検討時のコンサルティングから各サービスやプロダクトの導入、導入後の運用サービスまで、一気通貫で支援します。

コンサルティング

導入

運用

内容

お客さまの事業形態にあわせた

全体アーキテクチャー設計、

移行ロードマップの設計

幅広い取り扱いサービスの中からお客さまの要件に最適なサービスの選定/デリバリー

24時間/365日のセキュリティ監視を

提供、インシデントレスポンス対応も支援

日立の強み

日立社内の取り組みで得た

サービスインテグレーションノウハウ

ゼロトラスト・セキュリティの要である大規模認証基盤実装のノウハウ

(IDaaS*/多要素認証)

金融機関をはじめ、数多くの企業のセキュリティ監視を20年以上にわたり提供してきたノウハウ

| # | 技術要素 | ソリュー ション |

ソリューション概要 | 代表的な製品・ サービス名称 |

|---|---|---|---|---|

| 1 | アカウント管理 | IDaaS | SaaSなどのリソースの利用者が正しいかどうかのユーザー認証、権限管理を行う。 |

|

| 2 | エンドポイント セキュリティ |

EPP*/EDR* | マルウェア感染を防止するために、侵入を受けた際の検知や駆除を主眼としたセキュリティソフト。 |

|

| MDM*/UEM* | エンドポイントの管理、制御を行うことで、セキュリティを確保する。 |

|

||

| 3 | ネットワーク セキュリティ |

SWG* | URLフィルター、プロキシなどのWebセキュリティの機能を統合したクラウド型サービス。Webの入口・出口対策を提供する。 |

|

| ZTNA* | 社外からオンプレのアプリやリソースへのアクセス制御を安全に行うクラウド型リモートアクセスサービス |

|

||

| 4 | クラウド可視化・ セキュリティ監視 |

CASB* | クラウド利用上のユーザーの行動などを監視、可視化することで、本来許可されていない利用などを抑止する。 |

|

| CSPM* | クラウド上のセキュリティと規則準拠状況を監視することで、情報資産の最適な運用を支援する。 |

|

||

| NDR* | ネットワークトラフィックを監視することで、ネットワーク全体を可視化し、既知、未知の脅威に対して検知、対応する。 |

|

||

| SIEM* | セキュリティ機器の運用状況やログを自動分析し、セキュリティイベントを迅速に検知する。 |

|

||

| SOC* | サイバー攻撃の検出や分析を行い、対処に向けて、的確なアドバイスを提供する。 |

|

||

| 5 | アプリケーション セキュリティ・ データ保護 |

CWPP* | クラウド上で動作するワークロード(インスタンスなど)をホワイトリスト方式などで保護する。 |

|

| DLP* | データにセキュリティポリシーなどを付与することで機密情報の流出などを防ぐ。 |

|

)[SWG](クラウド型のWebゲートウェイ)[CASB](クラウドの可視化/制御、ユーザーの不審行動の分析)[SDP](ゼロトラストベースのVPN(*)アクセス)。このクラウドベースのセキュリティ基盤により、よりセキュアなクラウドサービス(Internet、コラボレーションツールなど(Saas(*))、経営システムなど(IaaS(*)、PaaS(*)))の利用が可能となります。また、エンドポイントセキュリティとして[EDR](端末の不正挙動の検出、次世代のマルウェア対策)を配備することにより、クラウドベースのセキュリティ基盤と併せて本社、各拠点、テレワーク・モバイルからのアクセスに対し、エンドポイントのセキュリティを強化し、ダイレクトなインターネットアクセス(インターネットブレイクアウト)を実現します。さらにセキュリティ基盤の統合監視を行うための[SOC]を配備します。](/products/it/security/solution/cyber-security/zero-trust/image/img_zero-trust_02.png)

本ページに記載の仕様は、製品の改良などにより予告なく変更することがあります。