IoTやAIなどのデジタル技術の活用が進展するにつれて、それら多様な技術を一企業や一組織だけで調達することは困難になってきており、サプライヤーなどの取引先の製品やサービスへの依存(つながり)が、今後ますます強くなることが予想されます。より多くのモノやシステムが「つながる」ことで付加価値を生み出していくこれからのサプライチェーンにおいて、IoT機器やその保守サービスを提供する事業者(以降、製造業者と表記)は何をなすべきなのでしょうか。

『「つながる世界」のサイバーリスク・マネジメント「Society 5.0」時代のサプライチェーン戦略』の著者である日立コンサルティング 木下さん協力のもと、解説します。

東京電機大学 佐々木良一氏 (監修)、

株式会社 日立コンサルティング 木下 翔太郎 (著)

『「つながる世界」のサイバーリスク・マネジメント

「Society 5.0」時代のサプライチェーン戦略』

(東洋経済新報社、2020年)

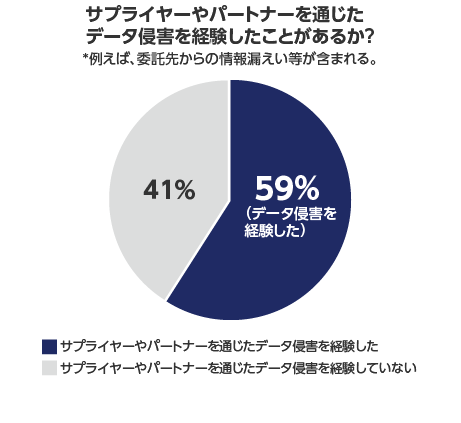

デジタル技術の進展とともに、ビジネスモデルの変化やデジタル・トランスフォーメーション(DX)が進む昨今、自社のビジネスを遂行するためにサプライヤーやIT事業者などの取引先と相互に連携することが一般的になっています。一方で、昨今のサイバー脅威には、標的となる組織を直接攻撃するものだけでなく、標的となる組織の取引先のうちセキュリティ対策がぜい弱な組織を狙ったものも現れており、手口はさらに巧妙化しています。実際に、取引先やサプライチェーンに起因するセキュリティインシデントが多数発生しています。

取引先やサプライチェーンに起因するセキュリティインシデントの発生状況

出典:Crowd Strik "Global Survey Reveals Supply Chain as a Rising and Critical New Threat Vector"

Ponemon Institute "Opus & Ponemon Institute Announce Results of 2018 Third-Party Data Risk Study:59% of Companies

Experienced a Third-Party Data Breach, Yet Only 16% Say They Effectively Mitigate Third-Party Risks"

そうしたインシデントの例*の一つに、2013年に発生した米国Target社への攻撃事案があります。当時、取引先(空調業者)でセキュリティ対策の不備を突かれ、認証情報を盗取されたことが原因となり、史上最大規模でお客さまのクレジットカードなどの情報が流出しました。盗取された認証情報を使って正規の取引先になりすまされたことで、取引先向けのポータルサイトからTarget社内のネットワークへの侵入を許したのです。なお、この取引先では、PCへのウイルス対策ソフトウェアの導入など、基本的なセキュリティ対策も実施されていませんでした。事故後の同社の対応費用は6,100万ドルに上るほか、賠償額は1,000万ドルとも報じられており、最高経営責任者(CEO)と最高情報責任者(CIO)は辞任に追い込まれました。

Target社の事案は、発端が取引先など他の組織にあったとしても、被害を受けたお客さま情報保護の責任は委託元の組織にあること、取引先まで含めたセキュリティマネジメントが必要であることを示唆しています。複数の取引先と連携しながらビジネスを推進していく「つながる世界」では、自組織単体でのセキュリティ対策だけでなく、サプライチェーン全体のセキュリティ対策が必要なのです。

大規模な情報漏えいや、それにともなう賠償金や制裁金の請求など、サイバー攻撃による被害は深刻です。デジタル技術の進展にともなうビジネスモデルの変化により、サイバーリスクは、事業者自身への信頼やブランド価値はもとより、製品やサービスに対する信頼にも悪影響をもたらし得る、重大な経営リスクとなりました。

信頼していた取引先から機密情報が漏えいしたり、セキュリティやセーフティに関する品質が低い製品が納入されたりすると、これまで長い月日をかけて築いてきた組織間の信頼関係にひびが入るおそれもあります。

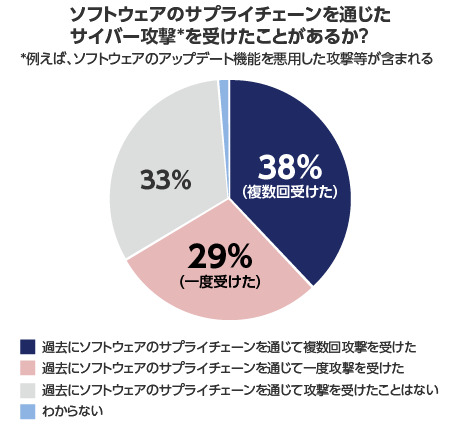

今後到来するフィジカル空間とサイバー空間が強く結びついた新たな形態の社会(Society 5.0)では、サイバーリスクがもたらす影響はより大きくなり、複数の組織で連携しながら対策を実施していくニーズもより大きなものとなります。そのような背景に基づき、Society 5.0におけるサイバーリスク対応の全体像を示すために「サイバー・フィジカル・セキュリティ対策フレームワーク(CPSF)」が、経済産業省によって策定されました。

CPSFでは、以下の図に示す三層それぞれで適切にリスクが管理され、機能を保持することで、データドリブンな社会が適切に維持されると考えられています。

CPSFの三層構造モデルと各層において確保すべき信頼性

経済産業省「サイバー・フィジカル・セキュリティ対策フレームワーク Ver. 1.0」(2019年)を参考に日立で作成。

「つながる世界」でお客さまやその他のステークホルダーから信頼を獲得し、事業機会をつかむためには、ITシステムや工場などにおける制御システムに潜むサイバーリスクに対応するだけでは不十分です。サプライヤーとも協力しながら、自身が提供する製品や、そこから取得したデータを活用して提供するサービスの信頼性も含めてリスクに対処することが、不可欠となります。

これまで日本経済は、高い品質を武器にお客さまの信頼を得てきた製造業(機器やその保守サービスなどを提供する事業者)を中心に発展してきました。そして、今後も、IoT機器などから収集した現場の良質なデータを活かし、お客さまの新たなニーズに対応したサービス提供型のビジネスモデルを確立するなどして競争力の強化を図ることが期待されています。

一方で、これまでに述べたように、「つながる世界」への変化はサイバーリスク・マネジメントという観点から、多くの製造業者に新たな課題を提示しています。データはますます組織の枠を超えてやり取りされるようになり、セキュリティを考慮すべき対象も情報システムだけでなく製造現場やそこから生み出される製品やサービスを含む形へと拡大しています。

自組織単体での対策だけでなく、サプライチェーン全体を見据えた対策が求められる「つながる世界」において、日立を含めた製造業者の多くは、以下の両方の立場を踏まえてサイバーリスクマネジメントを実施していく必要があります。

しかし、製造業者に限らず多くの組織で見られるCISO(Chief Information Security Officer:最高情報セキュリティ責任者)を中心とした現状の管理体制では、「買い手」と「売り手」の両方の立場でセキュリティ対策が十分とはいえません。

多くの日本企業において、CISOの所轄範囲は自社内で利用する情報システムが中心であり、「売り手」としての立場で重要な、事業部門の制御システム、およびお客さまに提供する製品やサービスに対して十分な責任を持っていません。また、「買い手」としての立場で重要な、取引先などの管理にも十分な対応ができていない現状にあります。

製造業者は、「売り手」として、国や業界団体が課すルールをクリアしながら、契約のライフサイクル全体を通じて、製品やサービスまたはそこで扱われるユーザーの情報をよりセキュアに保つ仕組みを構築する必要があります。一方で、「買い手」としては、自身が満たすべき基準に見合った製品やサービスの部品を、サプライヤーから調達する必要があります。「買い手」と「売り手」の両方の立場でセキュリティ対策を実施することで、製造業者はサプライチェーンにおけるセキュリティにかかる責任を十分に果たすことができるのです。

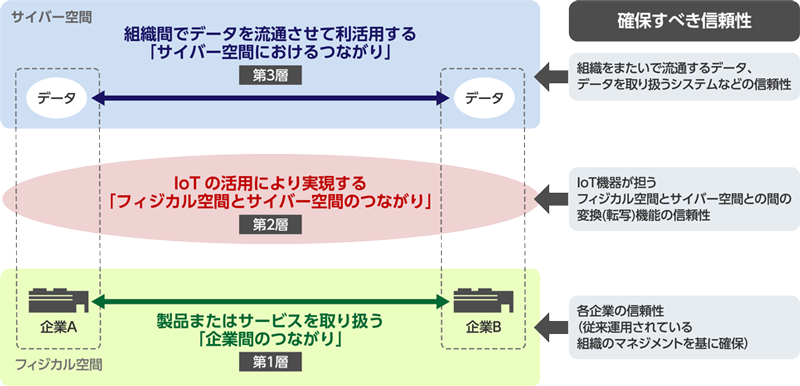

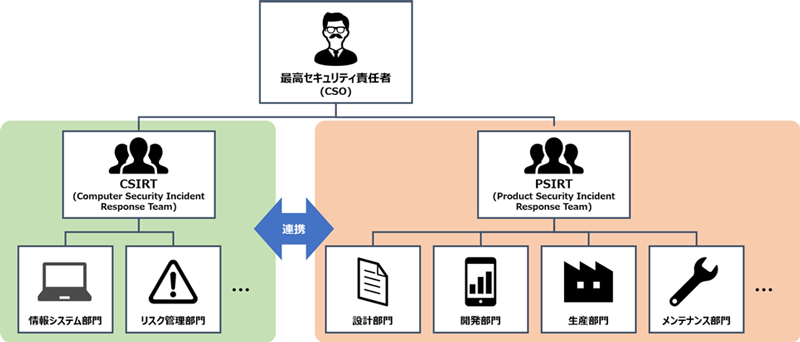

それでは、「買い手」と「売り手」の両方の立場でセキュリティ対策を実施するための対応例として、CSO(Chief Security Officer:最高セキュリティ責任者)による管理体制を紹介します。

組織内における統合的なセキュリティ管理体制の例

『「つながる世界」のサイバーリスク・マネジメント 「Society 5.0」時代のサプライチェーン戦略』 P.155より引用。

この例で、CSOは情報システムだけではなく、製品やサービスのセキュリティ対策や生産設備のセキュリティ対策までを管理しています。CSOの配下には、CSIRTを中心に情報システム部門やリスク管理部門を配置するだけでなく、PSIRTを中心に、製品やサービスを提供する部門を配置します。PSIRTとは、お客さまの安全・安心確保に向け、企画・設計から運用・廃棄に至るまでの製品やサービスのライフサイクルに沿って、セキュリティリスク管理を推進する組織です。開発部門、メンテナンス部門などの複数の社内部門と連携しながら、継続的かつ統合的に製品やサービスに関わるセキュリティリスクの低減を図っていきます。

なお日立でも、従来のIT環境に加え、製品やその製造・開発環境、取引先までも含めた形でワーキンググループを設置し、セキュリティ対策強化を推進しています。セキュリティ対策を担う人材が不足しているといった課題はありますが、お客さまの信頼に足る製造業者となるよう、取り組みを進めています。

デジタル技術の活用が、これからの時代における国家や企業の成長にとって重要であることは間違いありません。データは「21世紀の石油」といわれており、データの利活用に秘められたポテンシャルを最大限に活用することで、Society 5.0を通じた多大な経済効果が生まれると見込まれます。各国の政府機関や業界団体だけでなく、個々の事業者もSociety 5.0を見据えた取り組みを進めることが必要なのです。

書籍『「つながる世界」のサイバーリスク・マネジメント 「Society 5.0」時代のサプライチェーン戦略』では、以下の点について解説しています。

これら3つのポイントを通じて、「つながる世界」におけるビジネスとリスクとの関係、新たなリスクへの対応について知見を獲得し、適切なリスクマネジメントを実施しながら今後のビジネスを加速していくことが、本書籍の狙いです。

今回のコラムでは、製造業者における信頼性確保のための対応例として、CSIRTにPSIRTを加えた統合的なセキュリティ管理体制を紹介しました。書籍では、このコラムで紹介した以外の対応例も多数紹介しています。ぜひ、ご覧ください。

(株)日立コンサルティング:書籍出版のお知らせ

https://www.hitachiconsulting.co.jp/news/2020/200306_1.html?p=info

この記事は、2020年4月24日に掲載しています。