![]()

更新日:2016年04月13日

ランサムウェア (Ransomware) は、パソコンをロックしたり、パソコン内のファイルを人質にとったりする不正プログラムの総称です。2015年以降、特に、パソコン内のファイルを暗号化し、その暗号解除と引き換えに金銭を要求するランサムウェアは急増しています。 HIRT-PUB16001 では、ランサムウェアの変遷と、2015年以降の動向について紹介したいと思います。

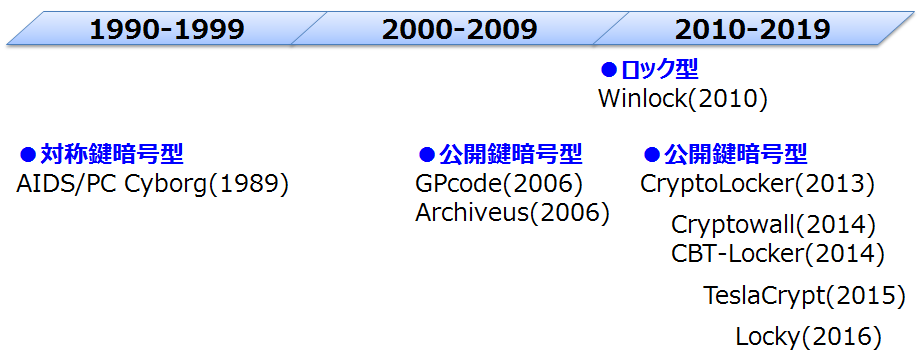

ランサムウェアには、パソコン内のファイルを暗号化する暗号化型、パソコンへのアクセスを制限するロック型とがあります。 最初のランサムウェアは、1989年に発見された AIDS/PC Cyborg で、対称鍵を使用する暗号化型でした。

2006年に入ると、RSA 公開鍵を利用した暗号化型ランサムウェア GPcode、Archiveus が流布し始めます。 そして、2010年には、ウインドウ画面をロックして、ロックを解除するための支払いを要求するロック型ランサムウェアが出現しました。

大きく流れが変わってきたのは、Cryptolocker 以降です。 2011年9月、感染したパソコン上でオンラインバンキング取引を傍受して利用者や銀行から金銭を詐取する Gameover Zeus が流布し始めます。 Cryptolocker は、この Gameover Zeus を利用して配布され、2013年9月以降急速に広がり始めました。

図1:ランサムウェアの変遷

ランサムウェア (Ransomware) は、サイバー攻撃手法のひとつとして、急速に広がり始めています。

2014年、ランサムウェアによる攻撃が113%増加し、ファイル人質型に至っては45倍増(シマンテック, 2015 Internet Security Threat Report, Volume 20 (Apr. 2015))。

2015年、64%が暗号型、36%がロック型、日本での発見件数は第2位(シマンテック, The evolution of ransomware (Aug. 2015))

ランサムウェアの合計数は2014年よりも127%増加、2015年第2四半期だけで約120万の新たな検体が発見された(マカフィ, 脅威レポート (Aug. 2015))。

2015年、CryptoWall、CTB-Locker、CryptoLockerが主流であるが、今後新しいファミリが出現する可能性がある(マカフィ, 2016年の脅威予測 (Nov. 2015))。

2015年、約75万のPCで感染が確認された(カスペルスキー, Overall statistics for 2015 (Dec. 2015))

|

|

ランサムウェアの被害は、ファイルが暗号化されて利用できなくなってしまうことです。

暗号化されてしまった場合には、ファイルを復元することは難しいことから、暗号化されてしまった場合でも復元できるよう、定期的にバックアップを取得してください。

また、ランサムウェアの中には、ネットワークドライブ等を通じてファイルサーバ上のファイルを暗号化するものや、バックアップファイルを暗号化するものが報告されているため、バックアップの保存場所やアクセス制御にも注意が必要です。

暗号化されてしまった場合のファイルの復旧

・定期的なバックアップの取得、オフラインでのバックアップ保存

ランサムウェアによるファイル暗号化の抑止

・フォルダやファイルへのアクセス制御強化

ランサムウェア感染の抑止

・脆弱性対策(OSおよびソフトウェアを常に最新の状態に保つ)

・マルウェア対策(セキュリティソフトを導入し、定義ファイルを常に最新の状態に保つ)

| 年月 | ランサムウェア名 |

| 2016年3月 | KeRanger 参考情報: シマンテック:KeRanger: Mac OS X を狙う初のランサムウェアが登場 (Mar. 2016) |

| 年月 | ランサムウェア名 |

| 2014年5月 | ANDROIDOS_LOCKER.HBT 参考情報: トレンドマイクロ:Android端末を狙うランサムウェア、匿名通信システム「The Onion Router(Tor)」を利用 (Jun. 2014) トレンドマイクロ:日本語表示に対応したモバイル版ランサムウェアを初確認、既に国内でも被害 (Mar. 2016) |

| 年月 | ランサムウェア名 |

| 2015年11月 | Linux.Encoder 復元ツール:Decrypter 参考情報: Dr.WEB:Linux.Encoder.1 (Nov. 2015) Ransomware Found Targeting Linux Servers and Coding Repositories (Nov. 2015) |

担当:寺田、大西/HIRT

グローバルサイン:

重要な電子文書にデジタル署名。広報にも役立っています